Какие именно порты я должен защищать?

Все порты, используемые для установления удаленной связи, будь то для обмена файлами, удаленного управления через консоль и даже приложений удаленного рабочего стола, электронной почты и других служб, подверженных атакам, должны быть должным образом защищены. Затем у вас есть список портов (TCP), которые необходимо защищать особенно, и закрывать их, когда мы не собираемся его использовать, потому что в будущем возможно, что они уже используются, и что мы забыли защитить их должным образом.

- Порт 21: используется протоколом передачи файлов FTP.

- Порт 22: используется протоколом SSH для удаленного управления компьютерами.

- Порт 23: используется протоколом Telnet для удаленного управления компьютерами (небезопасно)

- Порты 80, 8080, 8088, 8888 и 443: все веб-ориентированные порты должны быть закрыты, если у нас нет веб-сервера, и если у нас есть, мы должны контролировать его должным образом, чтобы смягчить возможные веб-атаки, такие как атаки с помощью SQL-инъекции, XSS и другие.

- Порт 4444: этот порт обычно используется троянами и вредоносными программами в целом, рекомендуется всегда блокировать его.

- Порты 6660-6669: эти порты используются популярным IRC, если мы не будем его использовать, мы не откроем его.

- Порт 161 UDP: он используется протоколом SNMP для просмотра конфигурации и управления различным оборудованием, таким как маршрутизаторы, коммутаторы, а также серверы. Желательно закрыть его, если вы не собираетесь его использовать.

- UDP-порт 53: порт, используемый протоколом DNS, этот порт может использоваться для эксфильтрации информации в самих DNS-запросах.

Конечно, все эти порты, которые мы объяснили, являются самыми простыми, но мы всегда должны следовать политике блокировки всего, кроме тех, которые используются, чтобы мы не забыли закрыть различные порты. Если мы заблокируем все (кроме тех, которые используются и авторизованы), мы получим хорошо защищенную систему, потому что наличие открытого порта — это первый шаг во вторжении.

What’s a Good Tool for Viewing TCP Information?

If you’re working on a Windows machine, TCPView.exe is strongly recommended. A Microsoft property now, it was originally developed by Mark Russinovich. There’s also a command line version of the tool called TCPVcon that’s also free.

What’s great about TCPView is its graphical interface. And the interface is more than just a netstat query on steroids, there’s a lot of context and information in its interface.

Running TCPView, you may discover that you have quite a lot more running on your system in terms of remote connections than you might have otherwise been aware. That’s one of the reasons TCPView is an excellent way to diagnose rogue processes. It could be a trojan horse, some sort of backdoor administrative application that phones home. You can easily identify those tools, by taking a look.

Don’t be surprised if you see many applications running with processes going like Outlook, Chrome, or Dropbox. If you right-click one of these items that’s listed, you’ll get a specific ID of the image or the executable program that’s running. You can also end the process — terminate it from there — by right-clicking and pressing «close application». You can right-click a process and do a WHOIS lookup. There’s a lot of good things to do in TCPView and you should play around with it.

The bottom line with TCPView is that by using it you can see that for each process that you have running on your system, you can see at a glance if it’s TCP or UDP. And you can see the local and remote port. You’ll see that UDP doesn’t have remote ports, that’s because UDP is a connectionless protocol and doesn’t require an end-to-end circuit like TCP does. Which is why TCP tells us on this interface where we’re connected, both locally and to a remote system.

Сетевые протоколы TCP/IP, NWLink IPX/SPX, NetBEUI

Давайте начнем с того, что вообще такое сетевой протокол и с чем его едят.Сетевой протокол — это набор программно реализованных правил общения между компьютерами. Этакий язык, на котором компьютеры разговаривают друг с другом и передают информацию. Ранее компьютеры были, так сказать, многоязычны и в старых версиях Windows использовался целый набор протоколов, — TCP/IP, NWLink IPX/SPX, NetBEUI. Ныне же пришли к общей договоренности, и стандартом стало использование исключительно протокола TCP/IP, а посему речь далее пойдет именно о нем.

Когда говорят о TCP/IP, то обычно подразумевают под этим именем множество различных.. правил или, скажем, стандартов, которые прописаны с использованием (или под использование) этого протокола. Так, например, есть правила, по которым осуществляется обмен сообщениями между почтовыми серверами и есть правила, по которым конечный пользователь получает в свой ящик письма. Имеются правила для проведения видео-конференций и правила для организации «телефонных» переговоров по Интернету. Фактически, это даже не то чтобы правила.. Скорее этакая грамматика, что ли. Ну знаете, в английском одна структура построения диалогов, в французском другая.. Вот и в TCP/IP нечто подобное, т.е. некая связка различных грамматических правил представляет собой как раз цельный протокол TCP/IP или, точнее говоря, стек протоколов TCP/IP.

Сетевые протоколы UDP, TCP, ICMP

В рамках протокола TCP/IP для передачи данных используются протоколы — TCP и UDP. Многие наверняка слышали, что есть порты как TCP, так и UDP, но не все знают в чем разница и что это вообще. И так..

Передача данных по протоколу TCP (Transmission Control Protocol — Протокол Управления Передачей) предусматривает наличие подтверждений получения информации. «-Ну, мол, — получил? -Получил!» Если же передающая сторона не получит в установленные сроки необходимого подтверждения, то данные будут переданы повторно. Поэтому протокол TCP относят к протоколам, предусматривающим соединение, а UDP (User Datagram Protocol — Протокол Пользовательских Датаграмм) — нет. UDP применяется в тех случаях, когда не требуется подтверждения приема (например, DNS-запросы или IP-телефония (яркий представитель которой, — Skype) ). То есть разница заключается в наличии подтверждения приема. Казалось бы «Всего то!», но на практике это играет важную роль.

Есть еще так же протокол ICMP (Internet Control Message Protocol — межсетевой протокол управляющих сообщений), который используется для передачи данных о параметрах сети. Он включает в себя служебные типы пакетов, таки как ping, distination unreachable, TTL и пр.

Where and How Do We Use Port Numbers?

One place is during server application configuration. Enterprise apps like Oracle, SQL, SharePoint, all require you to set up services on discrete port numbers. Which is also why working with your network administrator to allow for that traffic to flow on those port IDs are important. Firewalls monitor ports to keep systems secure.

Service addressing is another way to use port numbers. Once we install our enterprise application, we advertise the service using, generally speaking, a hostname and the port number. For example, «http://cbtnuggets:1988». We wouldn’t have to do that if it were a well-known port. If it’s well known, we can leave it off.

We use port numbers for troubleshooting purposes. Specifically, we can troubleshoot malware and identify rogue processes.

Firewall configuration often uses rules that denote both aspects of a socket. You might create allowances or traffic blocks based on IP addresses, port numbers, or both.

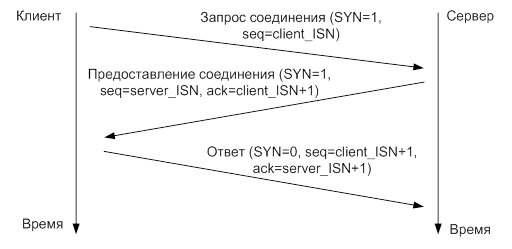

Установление соединения TCP

Давайте теперь посмотрим, как устанавливается TCP-соединения. Предположим, что процесс, работающий на одном хосте, хочет установить соединение с другим процессом на другом хосте. Напомним, что хост, который инициирует соединение называется «клиентом», в то время как другой узел называется «сервером».

Перед началом передачи каких-либо данных, согласно протоколу TCP, стороны должны установить соединение. Соединение устанавливается в три этапа (процесс «трёхкратного рукопожатия» TCP).

- Запрашивающая сторона (которая, как правило, называется клиент) отправляет SYN сегмент, указывая номер порта сервера, к которому клиент хочет подсоединиться, и исходный номер последовательности клиента (ISN).

- Сервер отвечает своим сегментом SYN, содержащим исходный номер последовательности сервера. Сервер также подтверждает приход SYN клиента с использованием ACK (ISN + 1). На SYN используется один номер последовательности.

- Клиент должен подтвердить приход SYN от сервера своим сегментов SYN, содержащий исходный номер последовательности клиента (ISN+1) и с использованием ACK (ISN+1). Бит SYN установлен в 0, так как соединение установлено.

После установления соединения TCP, эти два хоста могут передавать данные друг другу, так как TCP-соединение является полнодуплексным, они могут передавать данные одновременно.

How Do TCP and TCP Ports Work?

Transmission Control Protocol is a key component of the TCP/IP protocol stack. TCP is a connection-oriented protocol that requires a connection or a circuit between the source sending computer and the destination one. TCP is one of the two main ways to transmit data in a TCP/IP network. UDP, which is a best-effort connectionless protocol, is the other one.

For devices to communicate via TCP, they use TCP ports. Generally, a TCP port represents an application or service-specific endpoint identifier.

Think of opening a web browser. When you type in «CBTNuggets.com», your browser translates that to «http://www.cbtnuggets.com». And with that, you’re specifying the hypertext transfer protocol — and hopefully, you get the page without issue. That happens because CBT Nuggets’ web server aka its HTTP server is listening for incoming connections on a particular port address.

The well-known port for HTTP is 80. By contrast, you might download some software from ftp.microsoft.com, their FTP server is going to be listening on the well-known Port 23. And so forth. Protip: If you’re planning to earn an IT certification exam, you may need to have many of the most common TCP ports memorized.

Accessing and modifying your data

If you have any questions or want to know which personal data we have about you, please contact us. You can contact us by using the information below. You have the following rights:

- You have the right to know why your personal data is needed, what will happen to it, and how long it will be retained for.

- Right of access: You have the right to access your personal data that is known to us.

- Right to rectification: you have the right to supplement, correct, have deleted or blocked your personal data whenever you wish.

- If you give us your consent to process your data, you have the right to revoke that consent and to have your personal data deleted.

- Right to transfer your data: you have the right to request all your personal data from the controller and transfer it in its entirety to another controller.

- Right to object: you may object to the processing of your data. We comply with this, unless there are justified grounds for processing.

Please make sure to always clearly state who you are, so that we can be certain that we do not modify or delete any data of the wrong person.

Как правильно защитить порты?

По умолчанию все порты должны быть закрыты, если вы не используете определенную службу и вам нужно ее открыть

Очень важно всегда экспортировать наименьшее количество локальных сервисов, потому что поверхность атаки будет меньше. Брандмауэры позволят нам автоматически закрывать все порты и открывать только те, которые нам нужны

Используемое программное обеспечение, открывающее сокет TCP или UDP, необходимо для его обновления, не имеет смысла закрывать все порты, кроме одного, если служба, работающая на этом порту, не обновляется и имеет уязвимости в системе безопасности

По этой причине так важно обновлять все программное обеспечение, рекомендуется всегда использовать программное обеспечение, которое всегда поддерживается, для получения различных обновлений

Если для доступа к определенной службе требуется аутентификация, необходимо, чтобы учетные данные были надежными, по возможности используйте цифровые сертификаты или ключи SSH (если вы собираетесь аутентифицироваться на сервере SSH). Например, всегда рекомендуется закрывать порт 23 Telnet, поскольку это небезопасный протокол, и поэтому лучше не использовать его ни при каких обстоятельствах.

Настоятельно рекомендуется следить за тем, какие порты TCP и UDP используются, чтобы обнаружить возможное вторжение или проблемы с заражением троянскими программами

Важно исследовать любой странный трафик или открытые порты, когда их не должно быть. Также очень важно знать, как определенная служба (прослушивающая определенный порт) ведет себя в нормальных условиях использования, чтобы идентифицировать необычное поведение

Наконец, в дополнение к использованию брандмауэров для закрытия всех портов, которые мы не используем, также настоятельно рекомендуется использовать IDS / IPS для обнаружения странного поведения на сетевом уровне, и даже было бы целесообразно « установить IDS самостоятельно. ПК, чтобы он мог обнаруживать любые аномалии.

Как открыть или заблокировать порт TCP или UDP

Теперь, когда вы определили порты TCP и UDP на своем ПК с Windows, самое важное. Прежде всего, вам может потребоваться открыть порт для бесперебойной работы приложения

С другой стороны, вам может потребоваться заблокировать определенные порты, поскольку они больше не используются и могут выступать в качестве шлюза для угроз. Следовательно, такие порты блокируются брандмауэром

Прежде всего, вам может потребоваться открыть порт для бесперебойной работы приложения. С другой стороны, вам может потребоваться заблокировать определенные порты, поскольку они больше не используются и могут выступать в качестве шлюза для угроз. Следовательно, такие порты блокируются брандмауэром.

Выполните следующие действия, чтобы открыть или заблокировать порт TCP или UDP.

Откройте меню «Пуск», нажав клавишу Windows. Тип Брандмауэр Защитника Windows, и выберите Брандмауэр Защитника Windows в режиме повышенной безопасности от результатов.

Откроется следующее окно.

Нажать на Входящие правила вкладка в меню слева.

Нажать на Новое правило… на панели Действия в правом боковом меню. Когда откроется это окно, выберите Порт переключатель и щелкните Следующий.

При нажатии Следующий вкладка, следующее окно Мастер создания нового входящего правила открывается. В этом окне вы можете выбрать тип порта, который хотите открыть или заблокировать. Вы также можете выбрать, хотите ли вы открыть или заблокировать все порты выбранного типа или определенный локальный порт. Укажите количество или диапазон локальных портов, которые вы хотите открыть или заблокировать. И нажмите Следующий.

Следующее окно открывается, когда вы нажимаете Далее. Здесь вы можете открыть порты, выбрав Разрешить соединение или же Разрешить соединение, если оно безопасное Радио-кнопки. Выберите третий переключатель Заблокировать соединение чтобы заблокировать указанные порты.

Теперь выберите, применяется ли правило к Домен, Частный или же Общественные или все это. Нажмите Следующий.

Следующее окно открывается при нажатии Следующий. В этом окне укажите Имя для этого нового правила для входящих подключений. Вы также можете указать, какие порты были заблокированы или открыты в Описание раздел.

Нажмите Заканчивать для создания этого нового правила для входящих подключений.

Обратите внимание, что иногда после блокировки определенного порта приложения могут работать некорректно. Вы также можете столкнуться с проблемами при подключении к определенным ресурсам

Это означает, что заблокированный вами порт может потребоваться открыть. Вы можете отменить блокировку портов в любое время, выполнив тот же процесс.

Читать дальше: Как контролировать TCP, UDP связь в Windows с помощью PortExpert.

Что такое порт?

Итак, что такое порт? Мы можем называть эти порты гнездами или розетками, но правильным термином является порт. Основная функция этих портов состоит в том, чтобы позволить одному оборудованию подключаться к другому, чтобы они могли общаться друг с другом. С технической точки зрения это порты ввода/вывода (I/O или IO). Количество портов, которые может иметь устройство, ограничено доступным физическим пространством.

Есть две группы портов — последовательный и параллельный. Группировка основана на том, как порт разрешает связь.

Последовательный порт может допускать передачу только одного бита за раз. Подумай о поезде. Только одна часть поезда может находиться на определенном участке пути одновременно. Двигатель едет до грузового вагона, грузовой вагон едет до последнего вагона. Если любые два из них находятся на одном и том же участке пути в одно и то же время, это крушение поезда или столкновение.

То же самое касается данных, проходящих через последовательный порт. Бит один и бит два не могут быть на одной и той же секции кабеля одновременно, или есть столкновение, и вещи не работают.

Параллельный порт может допускать одновременную передачу множества битов. Подумайте о многополосном шоссе. Каждого транспортного средства на шоссе немного. На любом конкретном участке шоссе рядом может находиться 5, 10, может быть, 20 автомобилей. Это значительно ускоряет общение. Если не понятно, как, то так и будет.

Допустим, мы отправляем сообщение двум людям, например, «Привет», поездом и грузовиком. Мы отправляем его одному человеку на поезде, а другому — на грузовике. Каждое приветственное письмо написано на передней части грузовика и на передней части вагона.

Человек, ожидающий поезда, серийный метод, увидит H на двигателе, затем E на следующем грузовом вагоне, затем первый L на следующем вагоне, затем второй L на следующем вагоне и O на финальная машина.

Человек, ожидающий грузовики на 5-полосной трассе, увидит, как все грузовики прибывают одновременно, бок о бок, и излагает привет.

Заголовок сегмента TCP

Структура заголовка

Бит

0 — 3

4 — 9

10 — 15

16 — 31

Порт источника

Порт назначения

32

Порядковый номер

64

Номер подтверждения

96

Длина заголовка

Зарезервировано

Флаги

Размер Окна

128

Контрольная сумма

Указатель важности

160

Опции (необязательное, но используется практически всегда)

160/192+

Данные

Порт источника, Порт назначения

Эти 16-битные поля содержат номера портов — числа, которые определяются по специальному списку.

Порт источника идентифицирует приложение клиента, с которого отправлены пакеты. Ответные данные передаются клиенту на основании этого номера.

Порт назначения идентифицирует порт, на который отправлен пакет.

Порядковый номер

Порядковый номер выполняет две задачи:

- Если установлен флаг SYN, то это изначальный порядковый номер — ISN (Initial Sequence Number), и первый байт данных, которые будут переданы в следующем пакете, будет иметь номер, равный ISN + 1.

- В противном случае, если SYN не установлен, первый байт данных, передаваемый в данном пакете, имеет этот порядковый номер

Поскольку поток TCP в общем случае может быть длиннее, чем число различных состояний этого поля, то все операции с порядковым номером должны выполняться по модулю 232. Это накладывает практическое ограничение на использование TCP. Если скорость передачи коммуникационной системы такова, чтобы в течение MSL (максимального времени жизни сегмента) произошло переполнение порядкового номера, то в сети может появиться два сегмента с одинаковым номером, относящихся к разным частям потока, и приёмник получит некорректные данные.

Номер подтверждения

Если установлен флаг ACK, то это поле содержит порядковый номер, ожидаемый получателем в следующий раз. Помечает этот сегмент как подтверждение получения.

Длина заголовка (смещение данных)

Это поле определяет размер заголовка пакета TCP в 4-байтных (4-октетных) словах. Минимальный размер составляет 5 слов, а максимальный — 15, что составляет 20 и 60 байт соответственно. Смещение считается от начала заголовка TCP.

Зарезервировано

Зарезервировано (6 бит) для будущего использования и должно устанавливаться в ноль.

Из них два (5-й и 6-й) уже определены:

- CWR (Congestion Window Reduced) — Поле «Окно перегрузки уменьшено» — флаг установлен отправителем, чтобы указать, что получен пакет с установленным флагом ECE (RFC 3168)

- ECE (ECN-Echo) — Поле «Эхо ECN» — указывает, что данный узел способен на ECN (явное уведомление перегрузки) и для указания отправителю о перегрузках в сети (RFC 3168)

Флаги (управляющие биты)

Это поле содержит 6 битовых флагов:

URG — поле «Указатель важности» задействовано (Urgent pointer field is significant)

ACK — поле «Номер подтверждения» задействовано (Acknowledgement field is significant)

PSH — (Push function) инструктирует получателя протолкнуть данные, накопившиеся в приёмном буфере, в приложение пользователя

RST — оборвать соединения, сбросить буфер (очистка буфера) (Reset the connection)

SYN — синхронизация номеров последовательности (Synchronize sequence numbers)

FIN (final, бит) — флаг, будучи установлен, указывает на завершение соединения (FIN bit used for connection termination).

Размер окна

В этом поле содержится число, определяющее в байтах размер данных, которые отправитель может отправить без получения подтверждения.

Контрольная сумма

Поле контрольной суммы — это 16-битное дополнение к сумме всех 16-битных слов заголовка(включая псевдозаголовок) и данных. Если сегмент, по которому вычисляется контрольная сумма, имеет длину не кратную 16-ти битам, то длина сегмента увеличивается до кратной 16-ти, за счет дополнения к нему справа нулевых битов заполнения. Биты заполнения (0) не передаются в сообщении и служат только для расчёта контрольной суммы. При расчёте контрольной суммы значение самого поля контрольной суммы принимается равным 0.

Указатель важности

16-битовое значение положительного смещения от порядкового номера в данном сегменте. Это поле указывает порядковый номер октета, которым заканчиваются важные (urgent) данные

Поле принимается во внимание только для пакетов с установленным флагом URG.

Опции

Могут применяться в некоторых случаях для расширения протокола. Иногда используются для тестирования. На данный момент в опции практически всегда включают 2 байта NOP (в данном случае 0x01) и 10 байт, задающих timestamps. Вычислить длину поля опции можно через

значение поля смещения.

Реализация

Псевдозаголовок

TCP-заголовок не содержит информации об адресе отправителя и получателя, поэтому даже при совпадении порта получателя нельзя с точностью сказать, что сообщение пришло в нужное место. Поскольку назначением протокола TCP является надёжная доставка сообщений, то этот момент имеет принципиальное значение. Эту задачу можно было решить разными способами. Самый очевидный — добавить информацию об адресе назначения в заголовок TCP, однако это, во-первых, приводит к дублированию информации, что снижает долю полезной информации переносимой TCP-сегментом, а во-вторых, нарушает принцип инкапсуляции модели OSI. Поэтому разработчики протокола пошли другим путём и использовали дополнительный псевдозаголовок:

TCP-псевдозаголовок IPv4

| Биты | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 0-31 | IP-адрес отправителя (Source address) | ||||||||||||||||||||||||||||||

| 32-63 | IP-адрес получателя (Destination address) | ||||||||||||||||||||||||||||||

| 64-95 | Протокол (Protocol) | Длина TCP-сегмента (TCP length) |

TCP-псевдозаголовок IPv6

| Биты | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 0-96 | IP-адрес отправителя (Source address) | ||||||||||||||||||||||||||||||

| 128-224 | IP-адрес получателя (Destination address) | ||||||||||||||||||||||||||||||

| 256 | Длина TCP-сегмента (TCP length) | ||||||||||||||||||||||||||||||

| 288 | Протокол верхнего уровня (Next header) |

- Протокол (Protocol)/Протокол верхнего уровня (Next header) — содержит в себе значение 6 (00000110 в двоичном виде, 0x6 — в шестнадцатеричном) — идентификатор TCP-протокола.

- Длина TCP-сегмента (TCP length) — содержит в себе длину TCP-сегмента в байтах (TCP-заголовок + данные; длина псевдозаголовка не учитывается).

Псевдозаголовок не включается в TCP-сегмент. Он используется для расчета контрольной суммы перед отправлением сообщения и при его получении (получатель составляет свой псевдозаголовок, используя адрес хоста, с которого пришло сообщение, и собственный адрес, а затем считает контрольную сумму).

Освобождение от расчёта контрольной суммы

Многие реализации стека TCP/IP предоставляют возможности использования аппаратной поддержки для автоматического расчёта контрольной суммы в сетевом адаптере до передачи в сеть или после приёма из сети для верификации. Это может освобождать операционную систему от использования ценных тактов процессора при вычислении контрольной суммы.

Эта функция может приводить к тому, что анализаторы трафика, перехватывающие исходящие пакеты до их передачи в сетевой адаптер и не знающие о делегировании расчёта контрольной суммы сетевому адаптеру, могут сообщать об ошибке контрольной суммы в исходящих пакетах.

Что такое сетевой порт?

Первое, что вам следует знать, это то, что порты, о которых мы говорим, являются виртуальными . Это не имеет ничего общего с физическими портами сетевого оборудования на вашем маршрутизаторе, телевизоре, консолях или компьютерах. Порты — это просто способ для вашего сетевого оборудования и программного обеспечения организовать информационный трафик.

Представьте себе зарезервированные полосы на дороге. Тротуар для пешеходов. Там может быть выделенная велосипедная полоса. Автопоезда и автобусы тоже имеют свои полосы движения. Порты выполняют ту же функцию. Один порт может использоваться для приема электронных писем, а другой — для передачи запросов на передачу файлов или трафика сайта.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Существует два распространенных типа портов, которые требуют краткого объяснения, прежде чем мы перейдем к проверке, какие порты в вашей системе открыты, а какие нет.

Какие основные типы портов существуют в настоящее время?

В общем, различают два типа портов по отношению к ADSL-маршрутизаторам, которые используются сегодня

Принимая во внимание, что каждый из них используется протоколом host-to-host для определить, какой программе более высокого уровня, приложению или протоколу должны быть переданы все полученные сообщения. Таким образом, основными известными классами интерфейсов маршрутизаторов являются: TCP-порты (или «Протокол управления передачей») и UDP-порты (или «Протокол пользовательских дейтаграмм»)

Вот его самые интересные особенности:

TCP-порты

По-испански это означает “Протокол управления передачей” и он состоит из одного из самых фундаментальных сетевых протоколов. Благодаря тому, что TCP поддерживает многие приложения, используемые в Интернете почти 100% людей, обращающихся к нему, например: веб-браузеры, FTP-клиенты, обмен файлами и протокол приложений (HTTP, SSH, FTP и SMTP).

В дополнение к этому, многие программы в структуре данных, состоящей из компьютерных сетей, могут использовать TCP-порты для преуспеть в создании связей друг с другом из которого может быть передан определенный поток данных. Лучше всего то, что этот протокол гарантирует, что эта информация будет отправлен к месту назначения без ошибок и в том же порядке.

Они также являются портами, которые отвечают за предоставление механизма для удается различать несколько приложений на одном компьютере и исключительно через концепцию «порт». Следует отметить, что основная цель TCP заключается в том, чтобы приложения могли безопасно обмениваться данными независимо от нижних уровней. Более того, предлагает замечательную гибкость в соединениях между хостами и снижает нагрузку на системув значительной степени.

UDP-порты

Это аббревиатура от “Протокол пользовательских датаграмм”, на испанском; который представляет собой протокол без установления соединения, который работает в IP-сетях. Таким образом, он известен как простой протокол передачи данных, основанный на обмене дейтаграммами, поэтому принимает отправку одного и того же через сеть без того, чтобы до этого было установлено соединение. Это связано с тем, что одна и та же дейтаграмма добавляет в свой заголовок достаточные данные адресации.

В дополнение к этому порты UDP характеризуются тем, что предлагают очень мало служб восстановления после ошибок и, вместо этого, они обеспечивают только прямой способ отправки и получения дейтаграмм из IP-сети.. Поэтому он используется, когда скорость является наиболее важным фактором при передаче данных, особенно. Так как по своей природе он намного быстрее, чем порты TCP.

Однако следует различать, что, не имеет подтверждения или управления потоком, в отличие от портов TCP. Причина, по которой посылки могут предвосхищать друг друга, и не гарантируется, что они прибудут в порядке, указанном с самого начала, учитывая отсутствие подтверждения доставки или получения. Учитывая это, этот класс портов был создан с целью обеспечить большую скорость отправки информации с меньшими требованиями к стабильности и безопасности.

С другой стороны, также необходимо различать, что все маршрутизаторы имеют в своей совокупности 65 536 портов, что пронумерованы от 0 до 65 535. Таким образом, организация, отвечающая за глобальное назначение IP-адресов и все, что касается интернет-протоколов, известный как ИАНА («Управление по присвоению номеров в Интернете») предложил стандарт присвоения портов и по этой причине сегодня существует три категории виртуальных дверей, которые имеют определенную функцию.

Здесь мы указываем три существующие группы:

Порты от 0 до 1023

По сути, это самые узнаваемые порты, потому что зарезервированы для операционной системы рассматриваемого компьютера и, кроме того, они являются наиболее важными протоколами, гарантирующими оптимальную работу. Таким образом, яркий пример этого можно найти в порт 80 для HTTP.

Порты с 1024 по 49151

Во второй обозначенной категории мы находим зарегистрированные порты, состоящие из тех, которые используются исключительно приложениями и играми, установленными на машине. Таким образом, они обычно автоматически настраиваются в процессе установки.

Порты с 49152 по 65535

Эти интерфейсы называются «Динамические или частные порты» и они относятся к тем, которые соответствуют всем тем приложениям, которые должны подключаться к серверу для правильной работы. Среди наиболее ярких примеров в этом отношении мы находим клиенты скачивания P2P.

Некоторые порты могут использоваться для чего угодно, в то время как другие имеют давно установленные цели

Протокол управления передачей (TCP) использует набор каналов связи, называемых портами, для управления системным обменом сообщениями между несколькими различными приложениями, работающими на одном физическом устройстве. В отличие от физических портов на компьютерах, таких как USB-порты или Ethernet-порты, TCP-порты являются виртуально программируемыми записями, пронумерованными от 0 до 65535.

Большинство портов TCP являются каналами общего назначения, которые могут вызываться при необходимости, но в остальном бездействуют. Однако некоторые порты с меньшими номерами предназначены для определенных приложений. Хотя многие TCP-порты принадлежат приложениям, которые больше не существуют, некоторые из них очень популярны.

TCP порт 0

TCP фактически не использует порт 0 для сетевого взаимодействия, но этот порт хорошо известен сетевым программистам. Программы сокетов TCP используют порт 0 по соглашению, чтобы запросить доступный порт, который будет выбран и выделен операционной системой. Это избавляет программиста от необходимости выбирать («жесткий код») номер порта, который может не сработать в данной ситуации.

TCP-порты 20 и 21

FTP-серверы используют TCP-порт 21 для управления своей стороной сеансов FTP. Сервер прослушивает команды FTP, поступающие на этот порт, и отвечает соответствующим образом. В активном режиме FTP сервер дополнительно использует порт 20 для инициирования передачи данных обратно клиенту FTP.

TCP-порт 22

Secure Shell использует порт 22. Серверы SSH прослушивают на этом порту входящие запросы на вход от удаленных клиентов. Из-за характера такого использования порт 22 любого общедоступного сервера часто проверяется сетевыми хакерами и является предметом тщательного изучения в сообществе по сетевой безопасности. Некоторые защитники рекомендуют администраторам перенести установку SSH на другой порт, чтобы избежать этих атак, в то время как другие утверждают, что это лишь незначительный обходной путь.

TCP-порт 23

Порт 23 управляет telnet , текстовой системой для входа в удаленные системы. Хотя современные подходы к удаленному доступу основаны на Secure Shell на порте 22, порт 23 остается зарезервированным для более старого и менее безопасного приложения telnet.

TCP-порты 25, 110 и 143

На принимающей стороне порт 110 управляет протоколом почтовой связи версии 3, а порт 143 выделен для протокола доступа к почте через Интернет. POP3 и IMAP контролируют поток электронной почты с сервера вашего провайдера на ваш почтовый ящик.

Безопасные версии SMTP и IMAP различаются в зависимости от конфигурации, но порты 465 и 587 являются общими.

UDP порты 67 и 68

Серверы протокола динамической конфигурации хоста используют UDP-порт 67 для прослушивания запросов, в то время как клиенты DHCP обмениваются данными через UDP-порт 68.

TCP-порты 80 и 443

Возможно, самый известный порт в Интернете – TCP-порт 80 – это значение по умолчанию, которое веб-серверы HyperText Transfer Protocol прослушивают для запросов веб-браузера.

Порт 443 по умолчанию для безопасного HTTP.

UDP-порты 161 и 162

По умолчанию простой протокол управления сетью использует UDP-порт 161 для отправки и получения запросов в управляемой сети. Он использует UDP-порт 162 по умолчанию для получения прерываний SNMP от управляемых устройств.

TCP-порт 194

Несмотря на то, что такие инструменты, как приложения для обмена сообщениями на смартфонах, такие как Slack и Microsoft Teams, стали использовать Internet Relay Chat, IRC по-прежнему пользуется популярностью среди людей по всему миру. По умолчанию IRC использует порт 194.

Порты выше 1023

Номера портов TCP и UDP между 1024 и 49151 называются зарегистрированными портами . Управление по присвоению номеров в Интернете ведет список услуг, использующих эти порты, чтобы минимизировать конфликты при использовании.

В отличие от портов с меньшими номерами, разработчики новых служб TCP/UDP могут выбирать определенный номер для регистрации в IANA, а не назначать им номер. Использование зарегистрированных портов также позволяет избежать дополнительных ограничений безопасности, которые операционные системы накладывают на порты с меньшими номерами.

![Порты tcp. что такое tcp / ip порт [айти бубен]](http://wudgleyd.ru/wp-content/uploads/2/1/7/217a89627e8cfcbbe9e5f5aa53be7fe9.jpeg)